Administrator Protection Windows 11 – die Ablöse der Benutzerkontensteuerung kommt. Seit vielen Jahren ist die Benutzerkontensteuerung (UAC) unter Windows der Standard. Doch wie sicher ist UAC heute noch wirklich?

Microsoft hat mit Windows 11 neue Sicherheitsfunktionen eingeführt – darunter den sogenannten Administratorschutz („Administrator Protection“).

Diese neue Schutzebene richtet sich gezielt an lokale Administratoren und soll verhindern, dass deren Konten unbemerkt für Angriffe missbraucht werden.

Warum die klassische UAC ein Sicherheitsrisiko darstellen kann

Wenn ein Nutzer unter Windows eine Systemänderung vornehmen möchte – etwa ein Programm installieren oder eine Systemeinstellung ändern – erscheint eine sogenannte UAC-Abfrage (Benutzerkontensteuerung). Diese fordert dazu auf, die Aktion zu bestätigen. Bei Standardbenutzern ist dazu sogar die Eingabe von Admin-Zugangsdaten nötig.

Das Problem dabei:

Sobald der Nutzer die UAC bestätigt hat, läuft das jeweilige Programm dauerhaft mit Administratorrechten – und das kann zum Einfallstor für Angreifer werden.

Beispiel: Token-Impersonation

Bei einem Token-Impersonation-Angriff kapern Angreifer einen Prozess, der bereits durch eine UAC-Freigabe administrative Rechte hat. Sie nutzen diesen „Sicherheitstoken“, um eigene schädliche Befehle mit denselben Rechten auszuführen. Das passiert oft unbemerkt im Hintergrund.

Beispiel: UAC-Bypass

Noch kritischer wird es bei einem UAC-Bypass. Hier versuchen Angreifer, die UAC-Abfrage komplett zu umgehen. Das gelingt ihnen zum Beispiel über bekannte Schwachstellen in Windows-Prozessen wie eventvwr.exe (Ereignisanzeige) oder durch manipulierte Aufgaben in der Aufgabenplanung.

Warum ist das so gefährlich?

UAC-Abfragen laufen im normalen Benutzerkontext, wodurch sie nicht vom restlichen System isoliert sind. Ein Angreifer kann dabei Techniken wie DLL-Injection verwenden, um eigenen Code in den freigegebenen Prozess einzuschleusen. Dabei hat der eingeschleuste Code volle administrative Rechte.

Genau das machen sich Angreifer zunutze. Laut dem Microsoft Digital Defense Report 2024 finden täglich etwa 39.000 Token-Diebstähle statt – ein Großteil davon basiert auf weitreichenden Benutzerrechten.

Genau hier setzt die neue Schutzfunktion, »Administrator Protection Windows 11« an:

Administrator Protection Windows 11 – was das?

Er trennt Benutzerkontext und Systemrechte und macht es Angreifern deutlich schwerer, sich unbemerkt erhöhte Berechtigungen zu verschaffen. Dadurch werden die lokalen Administratorkonten zusätzlich abgesichert.

Auch wenn ein Nutzer Mitglied der lokalen Administratorgruppe ist, werden bestimmte Aktionen blockiert oder erfordern eine explizite Freigabe durch einen separaten Prozess.

Vorteile:

- Reduziert die Angriffsfläche bei lokal administrierten Geräten

- Erfordert explizite Genehmigung für sensible Vorgänge

- Erhöht die Trennung zwischen Benutzerkontext und Adminrechten

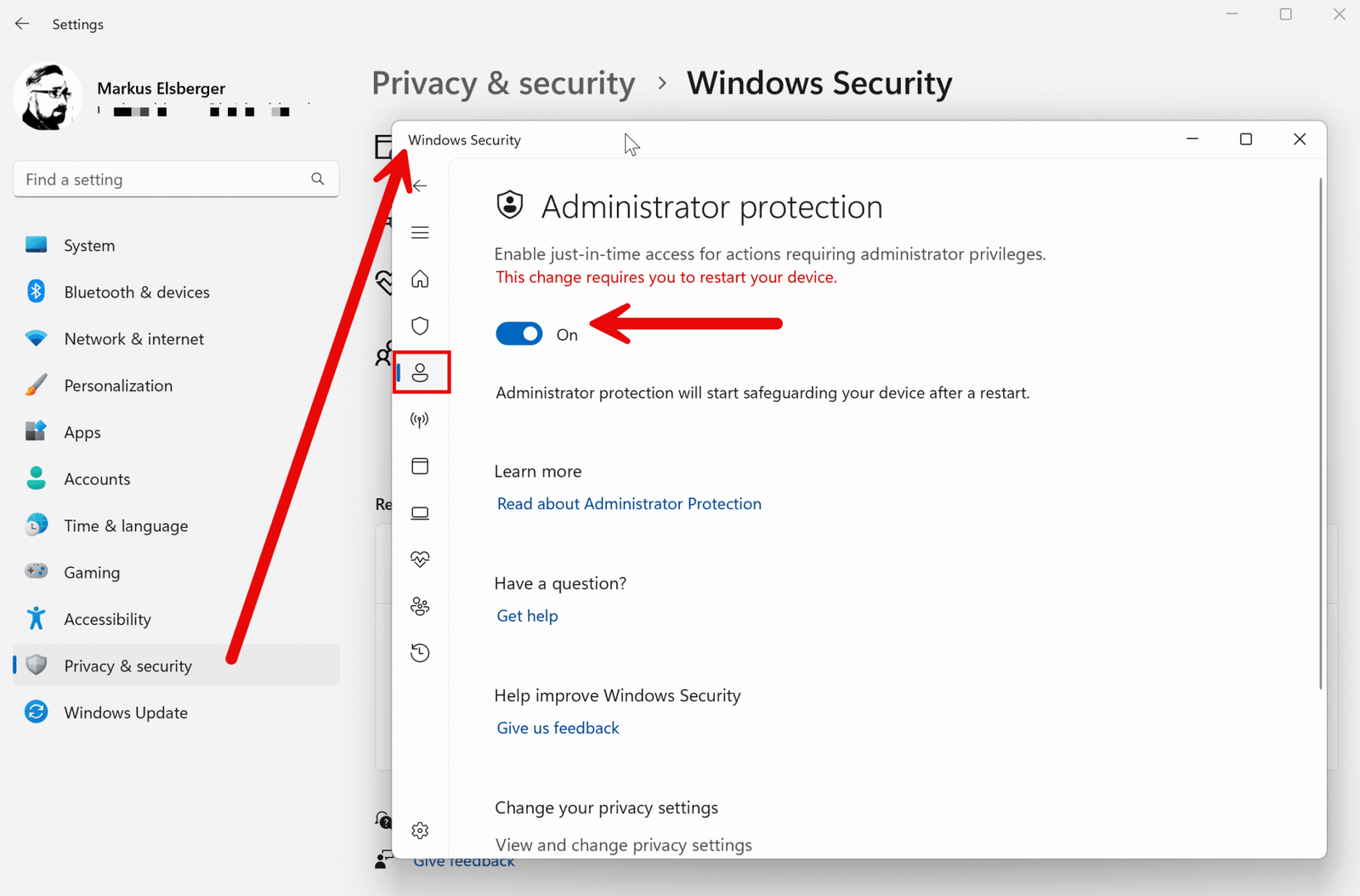

Administrator Protection mit der GUI aktivieren

In der Benutzeroberfläche lässt sich der Administratorschutz über die Einstellungen aktivieren. Aktuell nur in der Windows 11 Canary Version möglich.

- Öffne die Einstellungen – Datenschutz und Sicherheit – Windows Sicherheit – Kontoschutz

- Administratorschutz aktivieren

- Abschließend wird ein Neustart von Windows 11 benötigt.

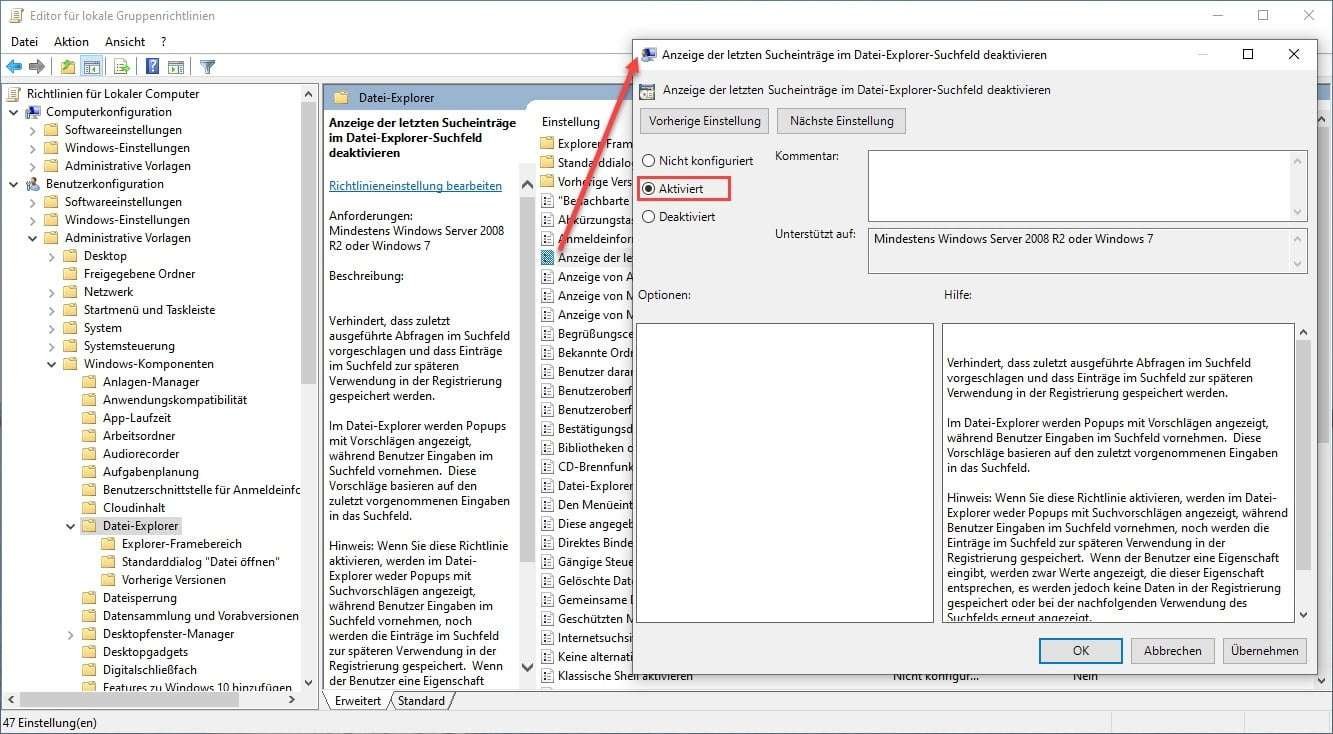

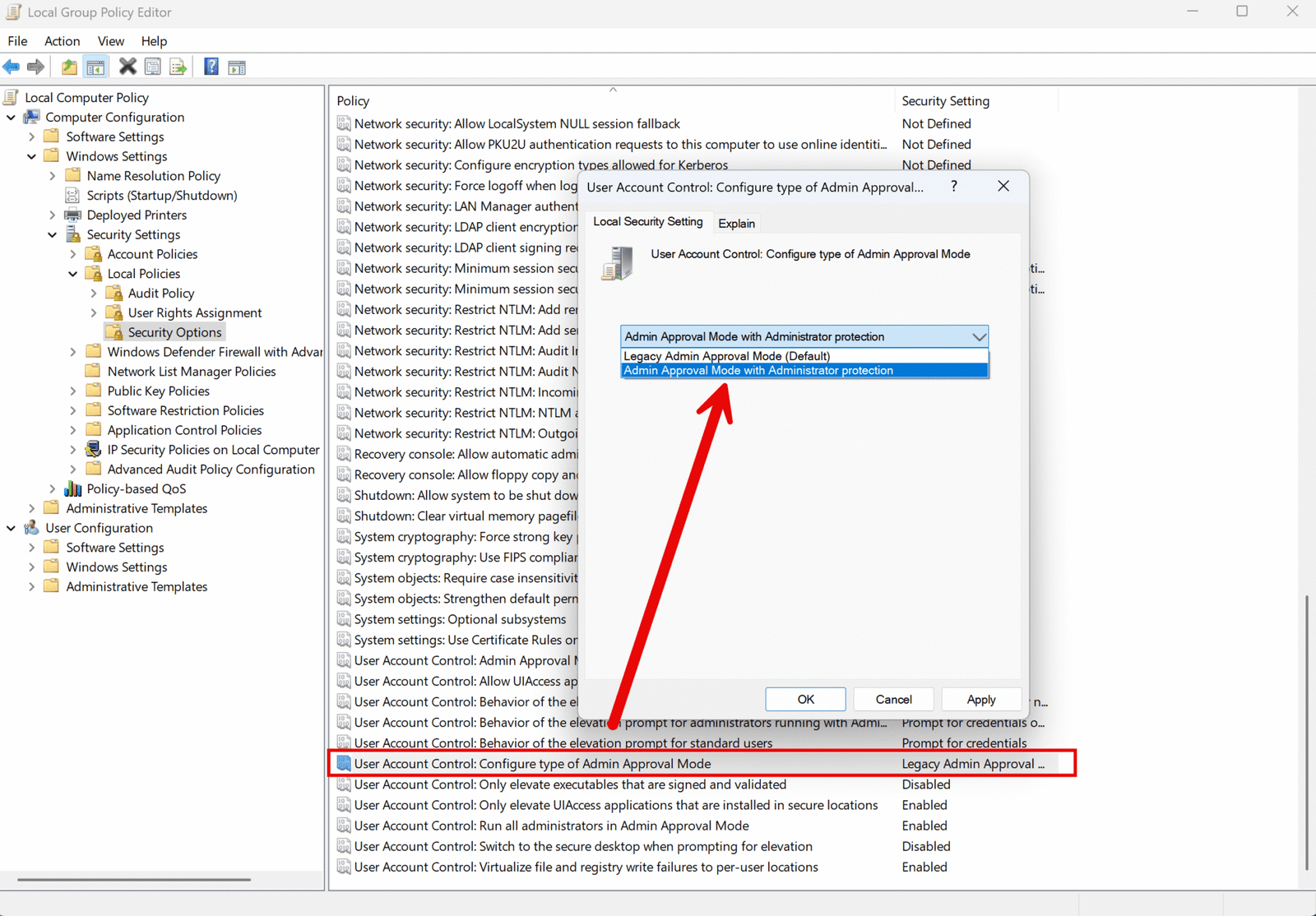

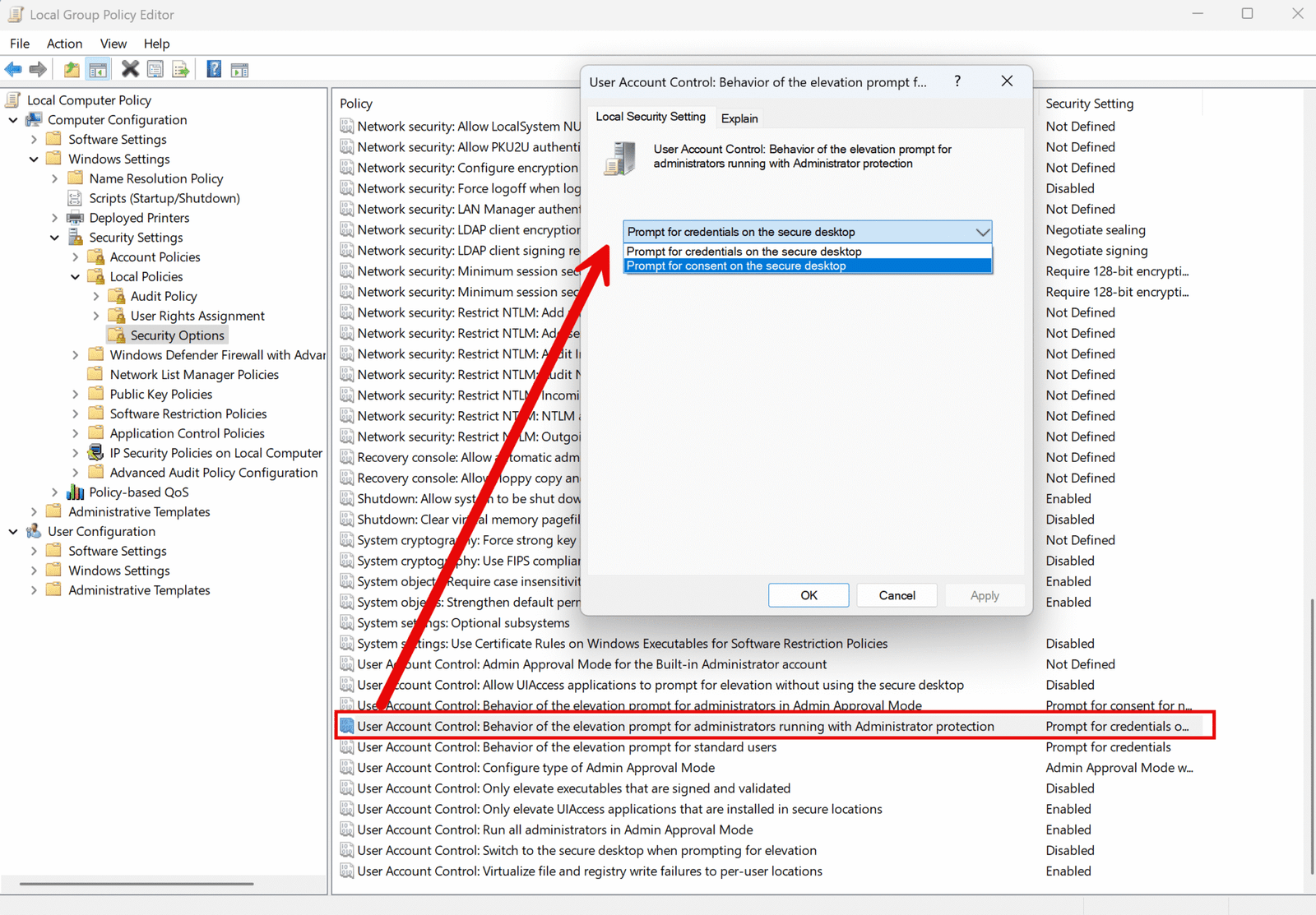

Administratorenschutz über die Gruppenrichtlinien aktivieren

- Öffne den Editor für lokale Gruppenrichtlinien.

- Navigiere zu:

Computerkonfiguration > Windows-Einstellungen > Sicherheitseinstellungen > Lokale Richtlinien > Sicherheitsoptionen

- Setze folgende Richtlinien:

- User Account Control: Admin Approval Mode mit Administratorenschutz aktivieren

- Verhalten der Anforderung zur Erhöhung für Administratoren unter Administratorenschutz:

- Hier kannst du wählen, ob ein Passwort oder eine biometrische Authentifizierung erforderlich sind.

- Neustart nicht vergessen!

Administratorschutz mit der PowerShell aktivieren

Die einfachste Möglichkeit für Administratoren, den Schutz automatisiert zu aktivieren, ist über die PowerShell. Mit folgenden Registrierungseinträgen und dem Cmdlet Set-ItemProperty, kannst du den Administratorschutz direkt aktivieren.

# Aktivieren des Administratorgenehmigungsmodus für integrierten Administrator

Set-ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System" -Name "FilterAdministratorToken" -Value 1

# Alle Administratoren im Genehmigungsmodus

Set-ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System" -Name "EnableLUA" -Value 1

# Sicheren Desktop für Eingabeaufforderungen aktivieren

Set-ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System" -Name "PromptOnSecureDesktop" -Value 1

Auch bei der Konfiguration mit der Windows PowerShell benötigst du abschließend einen Neustart deines Windows 11 Betriebssystems.

Datensicherung und Backup erstellen

Grundsätzlich solltest du immer von deinen Systemen eine Datensicherung erstellen. Vor allem, wenn du aber tiefergreifende Änderungen vornimmst, ist es vorher umso ratsamer, eine Sicherung zu erstellen. Du kannst hierfür z. B.bordeigene Tools wie die Windows Robocopy verwenden, oder aber professionelle Sicherungsprogramme wie EaseUS Todo Backup Free*, welche dir mehr Optionen bieten.

Fazit

Der klassische UAC-Schutz reicht in modernen IT-Umgebungen nicht mehr aus – vor allem, wenn Nutzer mit lokalen Adminrechten arbeiten. Der Administratorenschutz in Windows 11 ist ein sinnvoller und notwendiger Schritt zu mehr Sicherheit.

Besonders für Einzelplatzgeräte oder Umgebungen ohne zentrale Verwaltung lohnt es sich, diese Schutzfunktion zu aktivieren.